- Home

- Fabricantes

- DefenseCode

- ThunderScan

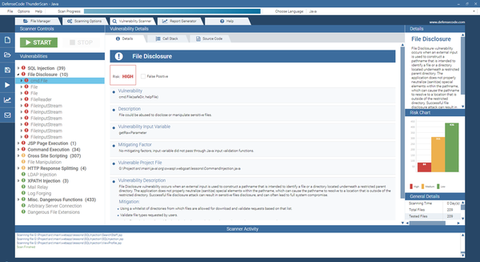

ThunderScan

Ataques a aplicativos representam a maior ameaça à segurança das organizações. A melhor maneira de garantir que seus aplicativos estejam livres de vulnerabilidades críticas é realizar uma auditoria abrangente do código fonte do aplicativo usando o DefenseCode ThunderScan.

Fabricante: DefenseCode

Descrição detalhada do produto

SOLICITE SEU ORÇAMENTO

O DefenseCode ThunderScan é uma solução SAST (Static Application Security Testing, WhiteBox Testing) para realizar extensas auditorias de segurança do código fonte do aplicativo. O ThunderScan é fácil de usar, não requer quase nenhuma entrada do usuário e pode ser implantado durante ou após o desenvolvimento. É uma alternativa eficiente ao procedimento exigente e demorado das revisões manuais de código. O ThunderScan realiza análises rápidas e precisas de projetos de código-fonte grandes e complexos, oferecendo resultados precisos e baixa taxa de falsos positivos.

Idiomas/plataformas suportados:

- C#

- Java

- PHP

- ASP

- VB.Net

- Visual Basic

- VBScript

- Python

- Rubi

- Javascript

- TypeScript

- Node.js

- Android Java

- IOS Objective C

- PL / SQL

- C

- C++

- ColdFusion

- Groovy

- COBOL

A análise do código-fonte do aplicativo é a melhor e mais abrangente maneira de garantir que seu aplicativo esteja livre de vulnerabilidades de segurança (injeções de SQL, vulnerabilidades de script entre sites, inclusão de arquivos, execução de código etc.).

O DefenseCode ThunderScan foi projetado para executar uma avaliação abrangente da segurança do código-fonte de aplicativos para desktop, Web e dispositivos móveis e provou repetidamente sua eficácia ao descobrir vulnerabilidades críticas em aplicativos populares de código aberto.

Vulnerabilidades:

- Injeção SQL

- Injeção XPATH

- Divulgação de Arquivos

- Retransmissão de Correio

- Inclusão de página

- Definições de configuração perigosas

- Injeção de código

- Extensões de arquivo perigosas

- Execução de Comando do Shell

- Misc. Funções perigosas

- Script entre sites

- Conexão arbitrária ao servidor

- Criptografia fraca

- Divisão de resposta HTTP

- Vazamentos de informações

- Injeção de LDAP

Obrigado! Logo entraremos em contato!